Envoy - это мощный прокси-сервер и балансировщик нагрузки, разработанный для высоконагруженных систем. Если вам нужна надежная установка и тонкая настройка Envoy под ваши задачи, наши эксперты помогут реализовать это быстро и без ошибок.

Для чего нужен Envoy?

Envoy используется для:

- ✅ Балансировки нагрузки между серверами

- ✅ Маршрутизации трафика в микросервисных архитектурах

- ✅ Мониторинга и управления сетевым трафиком

- ✅ Повышения отказоустойчивости и безопасности

Этапы установки Envoy

Наши специалисты выполняют установку Envoy по проверенной методике:

- Анализ инфраструктуры - оцениваем текущую конфигурацию сети

- Подготовка среды - настраиваем зависимости и окружение

- Установка бинарных файлов - используем официальные репозитории

- Проверка работоспособности - тестируем базовую конфигурацию

Рекомендуемые способы установки

| Метод | Преимущества | Когда использовать |

|---|---|---|

| Docker | Быстрое развертывание, изоляция | Для тестирования и разработки |

| Бинарные пакеты | Высокая производительность | Для production-сред |

| Исходный код | Полный контроль | Для кастомных сборок |

Совет эксперта

Для production-сред всегда используйте версии Envoy из официального репозитория или проверенные linux.html'>Docker-na-linux.html'>Docker-na-linux.html'>Docker-na-linux.html'>Docker-образы. Самодельные сборки могут содержать уязвимости.

Профессиональная настройка Envoy

Базовая установка - только начало. Наши инженеры выполняют тонкую настройку под ваши требования:

- ✅ Конфигурация кластеров и endpoint'ов

- ✅ Настройка health check'ов

- ✅ Оптимизация алгоритмов балансировки

- ✅ Интеграция с системами мониторинга

- ✅ Настройка TLS/SSL и механизмов безопасности

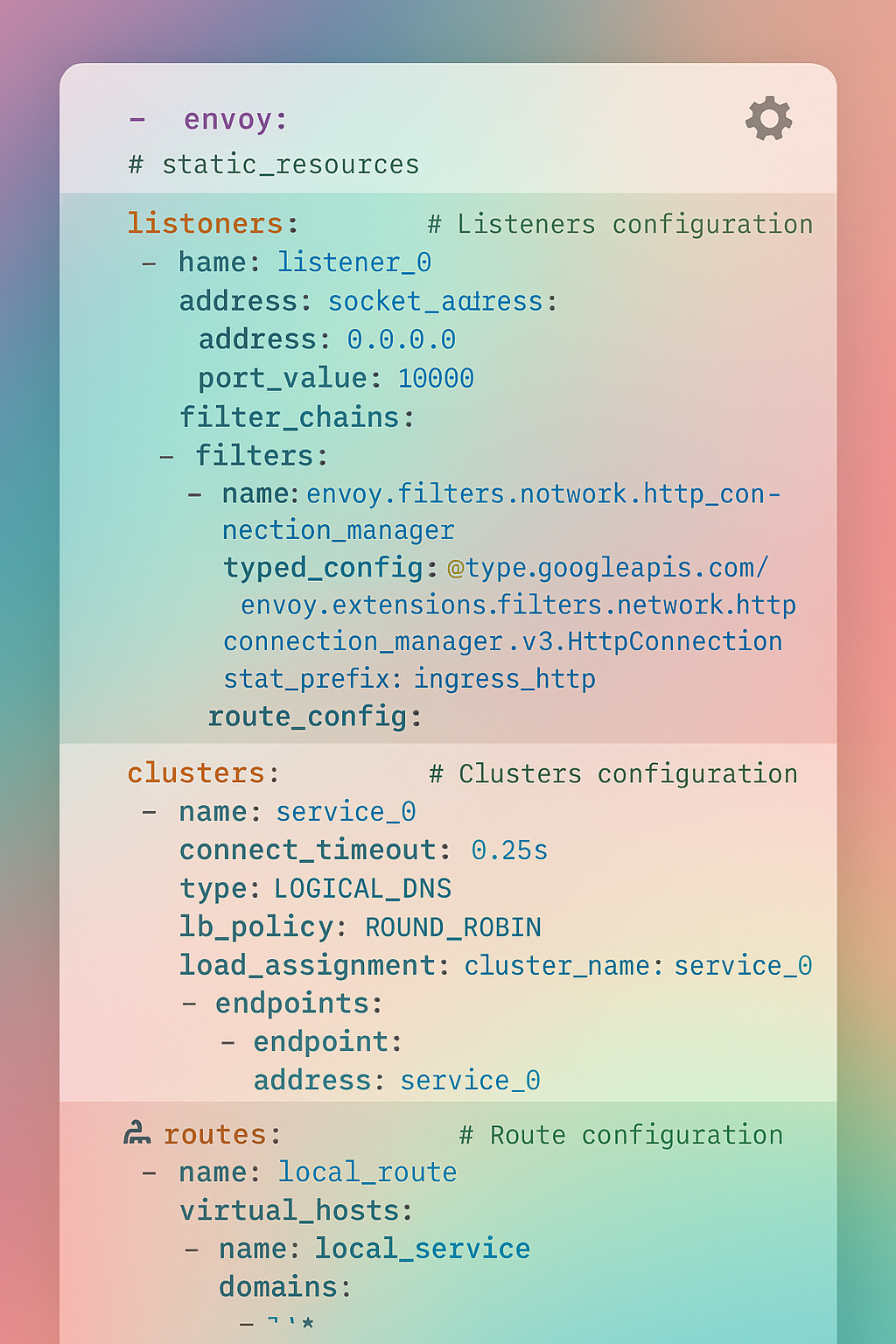

Пример конфигурации маршрутизации

static_resources: listeners: - name: listener_0 address: socket_address: { address: 0.0.0.0, port_value: 10000 } filter_chains: - filters: - name: envoy.http_connection_manager config: stat_prefix: ingress_http route_config: name: local_route virtual_hosts: - name: local_service domains: ["*"] routes: - match: { prefix: "/" } route: { cluster: some_service } Частая ошибка

Многие забывают настроить корректные health check'и для endpoint'ов, что приводит к маршрутизации трафика на нерабочие сервисы. Мы всегда включаем эту проверку в базовую конфигурацию.

Почему стоит доверить настройку Envoy нам?

- ✅ Опыт более 50+ внедрений - знаем все подводные камни

- ✅ Индивидуальный подход - настраиваем под ваш стек технологий

- ✅ Поддержка после внедрения - помогаем с обновлениями и мониторингом

- ✅ Документирование - предоставляем полную документацию по конфигурации

Оптимизация производительности Envoy

После базовой настройки мы проводим оптимизацию:

- Настройка пулов соединений

- Тюнинг параметров потоков (threading)

- Оптимизация кэширования

- Настройка rate limiting

- Профилирование нагрузки

Готовы реализовать для вас надежную и производительную установку Envoy? Оставьте заявку, и наш эксперт предложит оптимальное решение для вашего проекта.

Популярные вопросы

Что такое Envoy и для чего он используется?

Он поддерживает такие функции, как балансировка нагрузки, мониторинг трафика, TLS-терминация и многое другое. Envoy часто используется в микросервисных архитектурах, таких как Kubernetes, для обеспечения надежного и безопасного взаимодействия между сервисами.

Благодаря своей модульности и расширяемости, Envoy позволяет легко интегрироваться с различными облачными платформами и инструментами DevOps.

Какие преимущества Envoy перед Nginx и Apache?

Во-первых, он изначально разработан для работы в облачных и микросервисных средах, что делает его более гибким и масштабируемым. Во-вторых, Envoy поддерживает динамическую конфигурацию через API, что упрощает управление в реальном времени.

Также он предлагает встроенную поддержку gRPC, HTTP/2 и advanced load balancing algorithms.

Однако, для простых задач, таких как хостинг статических сайтов, Nginx или Apache могут быть более удобными.

Как установить Envoy на сервер с Linux?

Самый простой — использование Docker-образа:

docker pull envoyproxy/envoy

Для установки из исходников потребуется выполнить следующие команды:

git clone https://github.com/envoyproxy/envoy.git

cd envoy

./ci/run_envoy_docker.sh './ci/do_ci.sh bazel.release'

Также можно использовать пакетные менеджеры, такие как apt или yum, если Envoy доступен в репозиториях вашего дистрибутива.

Как настроить балансировку нагрузки в Envoy?

Пример конфигурации для round-robin балансировки:

clusters:

- name: service_cluster

connect_timeout: 0.25s

type: STRICT_DNS

lb_policy: ROUND_ROBIN

hosts: [{ socket_address: { address: 127.0.0.1, port_value: 80 }}]

Envoy также поддерживает другие алгоритмы балансировки, такие как least_request, ring_hash и maglev. Для сложных сценариев можно использовать динамическую конфигурацию через xDS API.

Какие инструменты мониторинга работают с Envoy?

Он совместим с такими системами, как Prometheus (через statsd-экспортер), Grafana для визуализации и Zipkin/Jaeger для распределенного трейсинга.

Для настройки экспорта метрик в Prometheus можно использовать следующий фрагмент конфигурации:

stats_sinks:

- name: envoy.stat_sinks.prometheus

config:

stats_matcher:

inclusion_list:

patterns:

- prefix: "http."

Также доступна интеграция с облачными мониторинговыми решениями AWS CloudWatch и Google Stackdriver.

Как подготовить сервер для установки Envoy и какие зависимости необходимы?

Для Linux-систем (Ubuntu/Debian или CentOS/RHEL) потребуются:

- Поддержка x86_64 или ARM64 архитектуры

- Не менее 2 ГБ оперативной памяти

- 20 ГБ свободного дискового пространства

Обязательные зависимости:

sudo apt-get install -y \ build-essential \ cmake \ libssl-dev \ zlib1g-dev \ git

Для работы с контейнерами (Docker) убедитесь, что установлены последние версии Docker и docker-compose.

Мы оказываем профессиональные услуги по подготовке серверов для Envoy, включая оптимизацию ядра Linux для высоконагруженных проектов.

Какие методы установки Envoy наиболее надежны для production-среды?

1. Официальные бинарные сборки от Istio или Envoy:

curl -L https://getenvoy.io/cli | bash \ getenvoy fetch standard:1.22.0

2. Docker-образы с официального репозитория:

docker pull envoyproxy/envoy:v1.22-latest

3. Установка из исходников (требует больше ресурсов):

git clone https://github.com/envoyproxy/envoy.git \ cd envoy \ ./ci/run_envoy_docker.sh './ci/do_ci.sh bazel.release'

Для enterprise-решений мы предлагаем услуги кастомной сборки Envoy с оптимизацией под конкретное железо и нагрузку.

Как правильно настроить TLS/SSL терминацию в Envoy для максимальной безопасности?

1. Используйте современные протоколы:

tls_params:\ tls_minimum_protocol_version: TLSv1_2\ cipher_suites:\ - ECDHE-ECDSA-AES256-GCM-SHA384

2. Регулярно обновляйте сертификаты через SDS (Secret Discovery Service).

3. Настройте OCSP stapling для проверки отозванных сертификатов:

certificate_validation_context:\ ocsp_staple_policy: must_staple

Наши специалисты помогают настроить TLS с учетом последних уязвимостей и требований PCI DSS для e-commerce проектов.

Какие особенности конфигурации Envoy для микросервисной архитектуры?

1. Использование xDS API для динамического управления конфигурацией через Control Plane (Istio, Consul).

2. Гранулярное управление трафиком:

routes:\ - match:\ prefix: "/api/v1"\ route:\ cluster: api-v1\ timeout: 5s\ retry_policy:\ retry_on: gateway-error

3. Распределенное трейсинг через OpenTelemetry или Jaeger.

4. Circuit breaking для устойчивости сервисов:

circuit_breakers:\ thresholds:\ max_connections: 1000

Мы разрабатываем специализированные конфигурации для Kubernetes-кластеров с учетом особенностей service mesh.

Как мониторить производительность Envoy в реальном времени?

1. Встроенная статистика (admin interface):

admin:\ access_log_path: "/tmp/admin_access.log"\ address:\ socket_address:\ address: 0.0.0.0\ port_value: 9901

2. Prometheus-метрики:

stats_config:\ stats_matcher:\ inclusion_list:\ patterns:\ - prefix: "http."

3. Интеграция с Grafana через готовые дашборды для Envoy.

4. Логирование в ELK-стек с фильтрацией по важным событиям.

Наша команда предлагает комплексные решения по мониторингу с настройкой алертинга и SLA-отчетности.

Как оптимизировать Envoy для работы с высоконагруженными проектами?

1. Настройка пула потоков: Увеличьте параметры

concurrency

в конфигурации, чтобы эффективно использовать ресурсы CPU.2. Кэширование: Включите HTTP-кэширование для снижения нагрузки на бэкенд-сервисы.

3. Балансировка: Используйте алгоритмы

least_request

илиring_hash

для оптимального распределения трафика.4. Мониторинг: Интегрируйте Prometheus и Grafana для отслеживания метрик в реальном времени.

Для enterprise-решений рекомендуем обратиться к нашим специалистам по настройке серверов.

Какие скрытые параметры конфигурации Envoy могут значительно улучшить производительность?

- buffer_limits: Контроль размеров буферов для предотвращения перегрузки сети (

http2.max_concurrent_streams

).- outlier_detection: Автоматическое исключение нерабочих нод из кластера.

- circuit_breakers: Настройки защиты от каскадных отказов.

- tuning parameters:

envoy.reloadable_features.enable_http3

для экспериментальной поддержки HTTP/3.Эти параметры особенно критичны при работе с облачными провайдерами (AWS, GCP). Наши инженеры помогут подобрать оптимальные значения для вашего железа.

Как организовать канареечное развертывание через Envoy без простоев?

1. Weighted Clusters: Постепенное увеличение веса нового кластера в

route_configuration

.2. Метрики: Интеграция с Datadog/Sentry для автоматического отката при ошибках.

3. Header-based routing: Использование

request_headers_to_add

для тестирования на определенных пользователях.Пример конфига:

routes:

- match: { prefix: "/" }

route:

weighted_clusters:

clusters:

- name: v1

weight: 90

- name: v2

weight: 10

Мы предлагаем услуги по настройке CI/CD с Envoy для zero-downtime деплоев.

Какие лучшие практики безопасности при работе с Envoy в Kubernetes?

- mTLS: Настройка взаимной аутентификации через Istio или cert-manager.

- Network Policies: Ограничение трафика между подами.

- RBAC: Использование

envoy.filters.http.rbac

для контроля доступа.- WAF: Интеграция с ModSecurity через расширения Lua.

- Secrets: Хранение сертификатов в Vault вместо ConfigMaps.

Особое внимание уделите аудиту конфигураций и регулярному обновлению образов. Наши DevOps-инженеры помогут построить безопасную инфраструктуру с Envoy в качестве ingress-контроллера.

Как диагностировать проблемы с памятью в Envoy и избежать утечек?

1. Метрики: Мониторинг

envoy.server.memory_allocated

иenvoy.server.memory_heap_size

.2. Профилирование: Использование tcmalloc и pprof для анализа аллокаций.

3. Логи: Анализ

--component-log-level memory:debug

.4. Ликвиты: Ограничение

--concurrency

при нехватке RAM.Пример команды для дампа памяти:

curl -X POST http://admin:admin_port/memory/hot_restart

Для сложных случаев предлагаем услуги аудита конфигурации и оптимизации памяти под вашу нагрузку.

Как автоматизировать управление конфигурацией Envoy в крупном кластере?

- xDS API: Использование Control Plane (Istio, Gloo) вместо статических файлов.

- GitOps: Хранение конфигов в Git с ArgoCD/FluxCD.

- Шаблонизация: Генерация конфигов через Helm/Kustomize.

- Валидация: Интеграция

envoy --mode validate

в CI/CD.- Canary: Постепенный rollout изменений через

envoy.config.filter.http.fault.v2.HTTPFault

.Для enterprise-решений мы разрабатываем кастомные системы управления конфигурацией с поддержкой multi-region развертываний.

Какие альтернативные сценарии использования Envoy помимо балансировки нагрузки?

1. Service Mesh: Data Plane для Istio/Linkerd с mTLS и observability.

2. API Gateway: Маршрутизация GraphQL/gRPC с rate limiting.

3. Edge Proxy: Терминация SSL + WAF на границе сети.

4. Transcoder: Конвертация HTTP/JSON ↔ gRPC/protobuf.

5. Chaos Engineering: Инжекция задержек/ошибок через

fault injection

.Пример gRPC-маршрутизации:

routes:

- match: { grpc: {} }

route: { cluster: grpc_backend }

Мы помогаем внедрять нестандартные сценарии использования Envoy в сложных инфраструктурах.