OpenVPN - это мощное решение для создания защищенных VPN-туннелей, которое обеспечивает конфиденциальность и безопасность данных. Однако его установка и настройка требуют опыта и внимания к деталям. В этой статье мы разберем ключевые этапы развертывания OpenVPN, распространенные ошибки и профессиональные рекомендации.

Что такое OpenVPN и зачем он нужен?

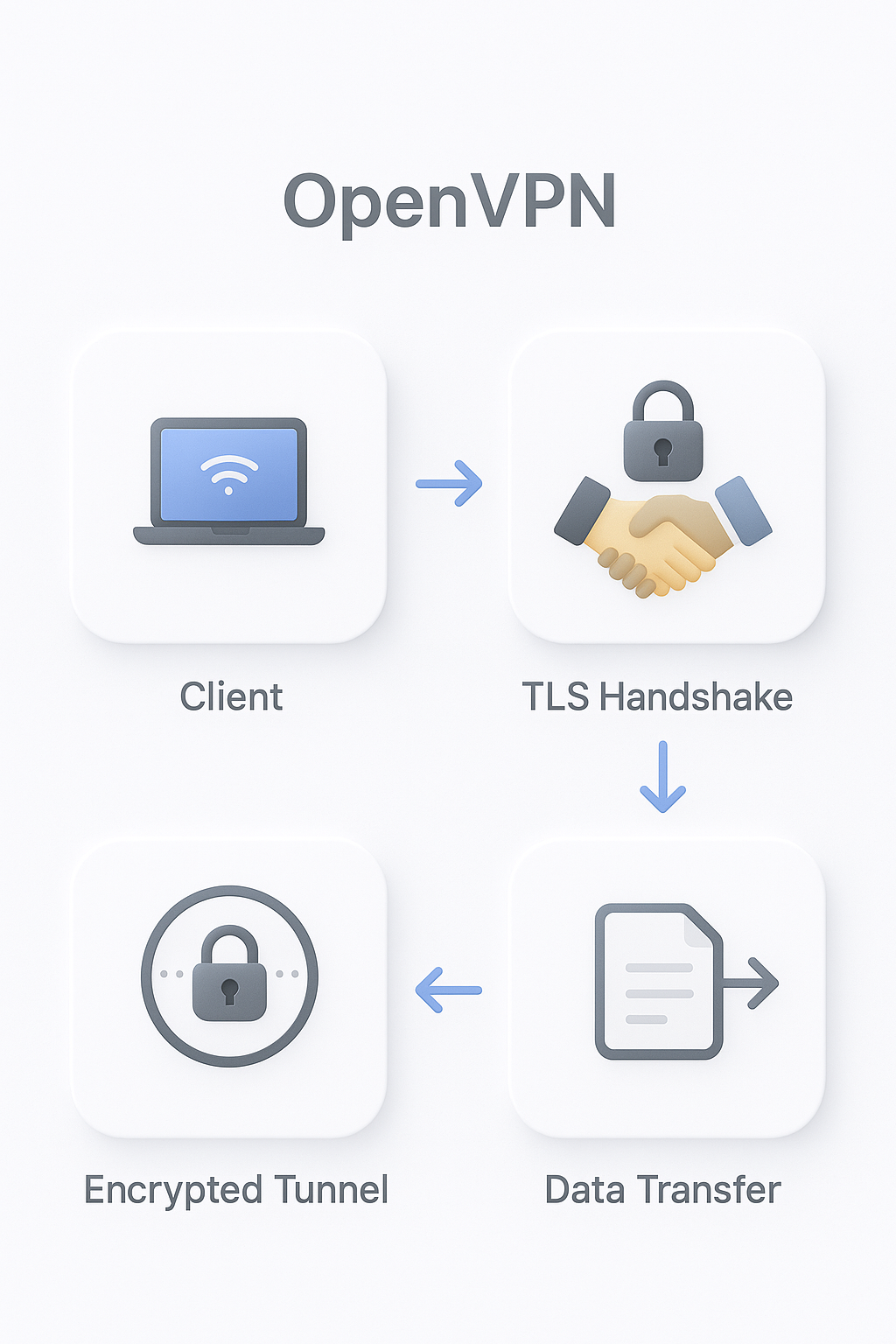

OpenVPN - это open-source VPN-решение с поддержкой SSL/TLS-шифрования, которое позволяет создавать безопасные соединения между устройствами через публичные сети. Его используют для:

- ✅ Защиты данных при работе в публичных Wi-Fi-сетях

- ✅ Удаленного доступа к корпоративным ресурсам

- ✅ Обхода географических ограничений

- ✅ Обеспечения анонимности в интернете

Профессиональная установка OpenVPN: ключевые этапы

1. Подготовка сервера

Перед установкой необходимо:

- ✅ Выбрать ОС (рекомендуем Ubuntu Server или CentOS)

- ✅ Обновить систему:

sudo apt update && sudo apt upgrade -y - ✅ Проверить наличие статического IP-адреса

- ✅ Открыть необходимые порты (по умолчанию - 1194 UDP)

2. Установка OpenVPN и зависимостей

На Ubuntu/Debian выполните:

sudo apt install openvpn easy-rsaДля CentOS/RHEL:

sudo yum install epel-release sudo yum install openvpn easy-rsa3. Настройка инфраструктуры PKI

Создайте центр сертификации (CA) и сгенерируйте ключи:

- Скопируйте easy-rsa:

cp -r /usr/share/easy-rsa/ /etc/openvpn/ - Перейдите в директорию:

cd /etc/openvpn/easy-rsa - Инициализируйте PKI:

./easyrsa init-pki - Создайте CA:

./easyrsa build-ca

4. Генерация серверных и клиентских сертификатов

Для сервера:

./easyrsa gen-req server nopass ./easyrsa sign-req server serverДля клиентов:

./easyrsa gen-req client1 nopass ./easyrsa sign-req client client1

Оптимизация производительности и безопасности

| Параметр | Рекомендация | Эффект |

|---|---|---|

| Шифрование | AES-256-GCM | Баланс безопасности и производительности |

| Протокол | UDP | Меньше накладных расходов, чем TCP |

| Keepalive | 10 120 | Предотвращает разрывы соединения |

Типичные проблемы при настройке OpenVPN

- ✅ Ошибки маршрутизации: Проверьте таблицы маршрутизации и настройки iptables/nftables

- ✅ Проблемы с сертификатами: Убедитесь в правильности путей и разрешений

- ✅ Блокировка портов: Проверьте брандмауэр и провайдера

Почему стоит доверить настройку OpenVPN профессионалам?

Хотя OpenVPN можно настроить самостоятельно, профессиональная установка обеспечит:

- ✅ Оптимальную конфигурацию под ваши задачи

- ✅ Максимальный уровень безопасности

- ✅ Настройку мониторинга и автоматического восстановления

- ✅ Документирование архитектуры для будущего обслуживания

Наша команда имеет более 7 лет опыта в развертывании корпоративных VPN-решений. Мы учитываем все нюансы - от выбора аппаратного обеспечения до тонкой настройки параметров шифрования.

Популярные вопросы

Что такое OpenVPN и для чего он используется?

OpenVPN — это мощное и гибкое решение для создания защищенных VPN-соединений (Virtual Private Network). Оно позволяет безопасно передавать данные через интернет, шифруя трафик и обеспечивая анонимность. OpenVPN используется для:

OpenVPN поддерживает различные алгоритмы шифрования, такие как AES и RSA, что делает его надежным инструментом для обеспечения конфиденциальности. Он работает на операционных системах Linux, Windows, macOS, а также мобильных платформах.

Как установить OpenVPN на сервер с Linux?

Установка OpenVPN на сервер с Linux (например, Ubuntu/Debian) включает несколько шагов:

sudo apt update && sudo apt upgrade -y

sudo apt install openvpn easy-rsa -y

sudo cp -r /usr/share/easy-rsa/ /etc/openvpn/

varsиbuild-caдля создания CA (Certification Authority)./usr/share/doc/openvpn/examples/sample-config-files/server.conf.После настройки запустите OpenVPN:

sudo systemctl start openvpn@server

и добавьте в автозагрузку:sudo systemctl enable openvpn@server

.Как настроить OpenVPN клиент на Windows?

Настройка OpenVPN клиента на Windows состоит из следующих этапов:

.ovpn) и сертификаты, предоставленные администратором сервера, в папкуC:\Program Files\OpenVPN\config\.При возникновении ошибок проверьте:

.ovpnфайле.Как повысить безопасность OpenVPN сервера?

Для усиления защиты OpenVPN рекомендуется:

tls-authв конфигурацию сервера и клиента.ufw:sudo ufw allow from 192.168.1.0/24 to any port 1194

Также полезно мониторить логи OpenVPN (

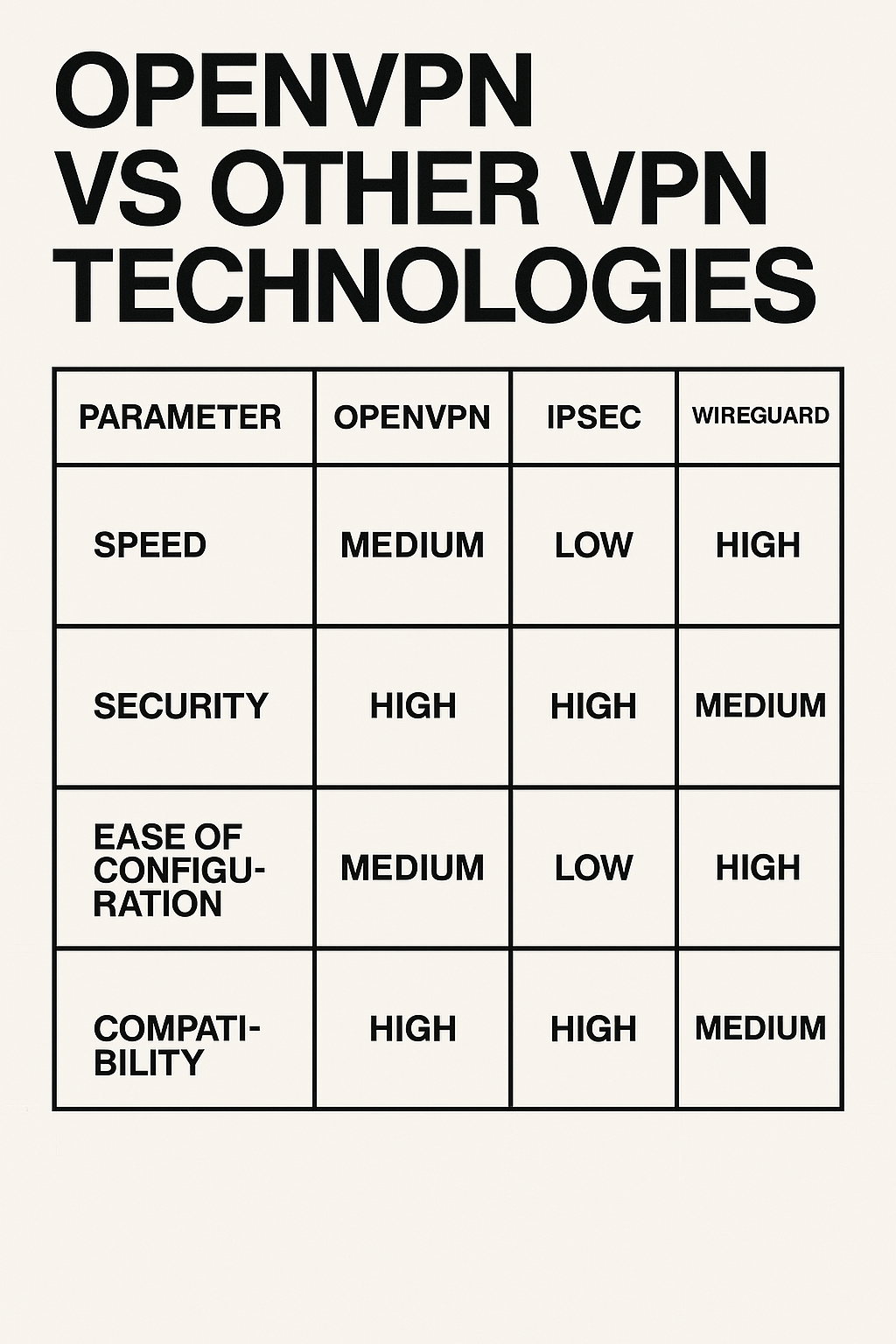

/var/log/openvpn.log) для выявления подозрительных подключений.Какие альтернативы OpenVPN существуют?

Популярные альтернативы OpenVPN:

Выбор зависит от требований к скорости, безопасности и совместимости. Например, WireGuard лучше подходит для мобильных устройств из-за низкого энергопотребления, а IPSec — для межсетевого взаимодействия.

Почему OpenVPN может не подключаться и как это исправить?

Распространенные причины и решения:

.ovpnфайле.pingиtracerouteдля проверки доступности сервера.Логи клиента и сервера (

--verb 4в конфигурации) помогут точно определить причину.Какой протокол лучше использовать в OpenVPN: UDP или TCP?

UDP обеспечивает более высокую скорость, так как не требует подтверждения доставки пакетов. Это идеально для потокового видео, VoIP и онлайн-игр. Однако UDP может терять пакеты в нестабильных сетях.

TCP надежнее, так как гарантирует доставку данных, но работает медленнее из-за механизма подтверждения. Он подходит для работы с критически важными данными, например, при удаленном администрировании серверов.

В OpenVPN можно использовать оба протокола, но для большинства сценариев UDP предпочтительнее.

Как оптимизировать производительность OpenVPN сервера?

1. Используйте аппаратное ускорение (AES-NI) для шифрования.

2. Настройте параметры MTU и MSS, чтобы избежать фрагментации пакетов.

3. Выберите оптимальный протокол (UDP для скорости, TCP для надежности).

4. Ограничьте количество подключений, если сервер перегружен.

5. Используйте кэширование TLS-сессий для ускорения повторных подключений.

Для детальной настройки рекомендуем обратиться к нашим специалистам по администрированию Linux-серверов.

Как защитить OpenVPN от DDoS-атак?

1. Используйте порт 1194 (стандартный для OpenVPN) или нестандартные порты.

2. Настройте firewall (iptables/nftables) для фильтрации подозрительных запросов.

3. Включите двухфакторную аутентификацию для клиентов.

4. Ограничьте скорость подключений с помощью

--tls-auth

и других механизмов.5. Используйте Cloudflare или другие CDN для защиты IP-адреса сервера.

Для комплексной защиты сервера рекомендуем наши услуги по настройке безопасности.

Как настроить маршрутизацию в OpenVPN для доступа к локальной сети?

1. Добавьте параметр

push "route 192.168.1.0 255.255.255.0"

в конфиг сервера, чтобы клиенты видели локальную сеть.2. Настройте NAT на сервере с помощью iptables:

iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -o eth0 -j MASQUERADE

3. Включите IP-форвардинг на сервере:

sysctl -w net.ipv4.ip_forward=1

Для сложных сетевых конфигураций рекомендуем обратиться к нашим специалистам.

Какие сертификаты нужны для OpenVPN и как их правильно сгенерировать?

1. CA (Certificate Authority) — корневой сертификат.

2. Сертификат сервера — для аутентификации сервера.

3. Сертификаты клиентов — для каждого пользователя.

4. Ключ DH (Diffie-Hellman) — для обмена ключами.

5. TLS-auth ключ — для защиты от DDoS.

Генерация выполняется с помощью

easy-rsa

илиopenssl

. Рекомендуем использовать ключи длиной 2048+ бит и регулярно обновлять их.Как настроить автоматическое подключение OpenVPN при старте системы?

1. На Linux добавьте скрипт в

/etc/rc.local

или используйте systemd:[Unit] Description=OpenVPN Client After=network.target [Service] ExecStart=/usr/sbin/openvpn --config /etc/openvpn/client.conf [Install] WantedBy=multi-user.target

2. На Windows создайте задание в Планировщике задач.

3. На macOS используйте launchd.

Для надежной настройки автозапуска рекомендуем наши услуги по администрированию.

Как мониторить активные подключения в OpenVPN?

1. Используйте команду

openvpn-status.log

для просмотра активных сессий.2. Настройте Prometheus + Grafana для визуализации статистики.

3. Используйте скрипты для парсинга логов.

4. Включите опцию

--status

в конфиге сервера.Для профессионального мониторинга VPN-серверов рекомендуем наши услуги.

Как перенести конфигурацию OpenVPN на новый сервер?

1. Копирование файлов

server.conf

,ca.crt

,server.crt

,server.key

,dh.pem

,tls-auth.key

.2. Проверку прав (файлы ключей должны быть доступны только root).

3. Обновление IP-адресов в конфигурации.

4. Тестирование подключения перед вводом в эксплуатацию.

Для миграции без простоев рекомендуем обратиться к нашим специалистам.

Какой дистрибутив Linux лучше всего подходит для развертывания OpenVPN?

Выбор дистрибутива Linux для OpenVPN зависит от ваших потребностей и опыта. Ubuntu Server и Debian — популярные варианты благодаря стабильности и обширной документации.

Для опытных администраторов подойдет CentOS или AlmaLinux, так как они ориентированы на безопасность.

Если вам важна простота настройки, рассмотрите OpenVPN Access Server — готовое коммерческое решение с веб-интерфейсом.

Как правильно выбрать оборудование для OpenVPN сервера?

Для OpenVPN сервера критичны:

Виртуальные серверы (VPS) с KVM виртуализацией показывают лучшую производительность чем OpenVZ. Для enterprise-решений рекомендуем выделенные серверы с аппаратными SSL-акселераторами.

Какие скрытые настройки OpenVPN существенно влияют на скорость?

Ключевые параметры в

server.conf

:Для UDP:

fragment 0 mssfix 0

(если нет проблем с MTU). Регулярный мониторинг черезifconfig

иnetstat -su

помогает выявить узкие места.Как организовать High Availability для OpenVPN?

Решения для отказоустойчивости:

1. VRRP (keepalived) с общим VIP

2. DNS Round Robin с health-чеками

3. Балансировщики (HAProxy) с sticky-сессиями

Обязательно синхронизируйте:

- Конфиги через rsync

- Ключи/сертификаты

- Журналы аутентификации (если используется)

Какие неочевидные риски безопасности есть в OpenVPN?

Помимо базовых мер, обратите внимание на:

- Уязвимости в PAM-модулях при LDAP-аутентификации

- Утечки DNS через push "dhcp-option DNS"

- Возможность подмены маршрутов через push "route"

- Компрометация через management-порт (лучше отключать в продакшене)

Рекомендуем ежеквартальный аудит через

openvpn --security-audit

Как интегрировать OpenVPN с двухфакторной аутентификацией?

Популярные методы 2FA:

1. TOTP (Google Authenticator) через

pam_oath

2. SMS/Email аутентификация с помощью

privacyidea

3. Hardware tokens (Yubikey) через PAM-модуль

Для enterprise-решений подойдет интеграция с FreeRADIUS и Active Directory. Наш сервис предлагает готовые решения «под ключ» с поддержкой российских криптопровайдеров.